Una duda que surge habitualmente a la hora de plantear una solución de ciberseguridad para un cliente es la idoneidad de apostar por una plataforma multifabricante o por el contrario abarcar todo el proyecto a través de soluciones de un mismo proveedor.

Ambos acercamientos ofrecen ventajas y desventajas y en el artículo de hoy intentaremos desgranar cada una de ellas para intentar entender cuál es la mejor opción para cada escenario.

Antes de nada es interesante entender que un proyecto global de ciberseguridad puede abarcar un catálogo de tecnologías tremendamente amplio. Firewall, control de aplicaciones, filtrado web, firewall de aplicaciones web, soluciones de endpoint, sandbox, cifrado, autenticación de doble factor, DLP, NAC, backup & restore, SIEM,...son algunos de los conceptos que en mayor o menor medida pueden aplicar en un proyecto de ciberseguridad. Como es lógico ningún fabricante del mercado puede abarcar por sí mismo todas estas funcionalidades, con lo que el punto de partida nos obliga a pensar de manera obligatoria en un entorno multifabricante.

Partiendo de esa premisa si preguntáramos a la mayoría de los clientes qué consideran como elementos básicos de una solución de ciberseguridad no tengo duda de que una amplia mayoría pondría el foco en las soluciones de seguridad de red (Firewall, Control Web, Control de Aplicaciones e IPS) y seguridad de puesto de trabajo (Antimalware / Antiransomware para endpoint). Es por ello que el artículo de hoy va a centrarse en este tipo de entorno, seguridad de red más seguridad de puesto de trabajo para analizar si dentro de estos dos niveles de red tiene sentido un planteamiento multi-vendor o single-vendor.

Gartner da muchas pistas

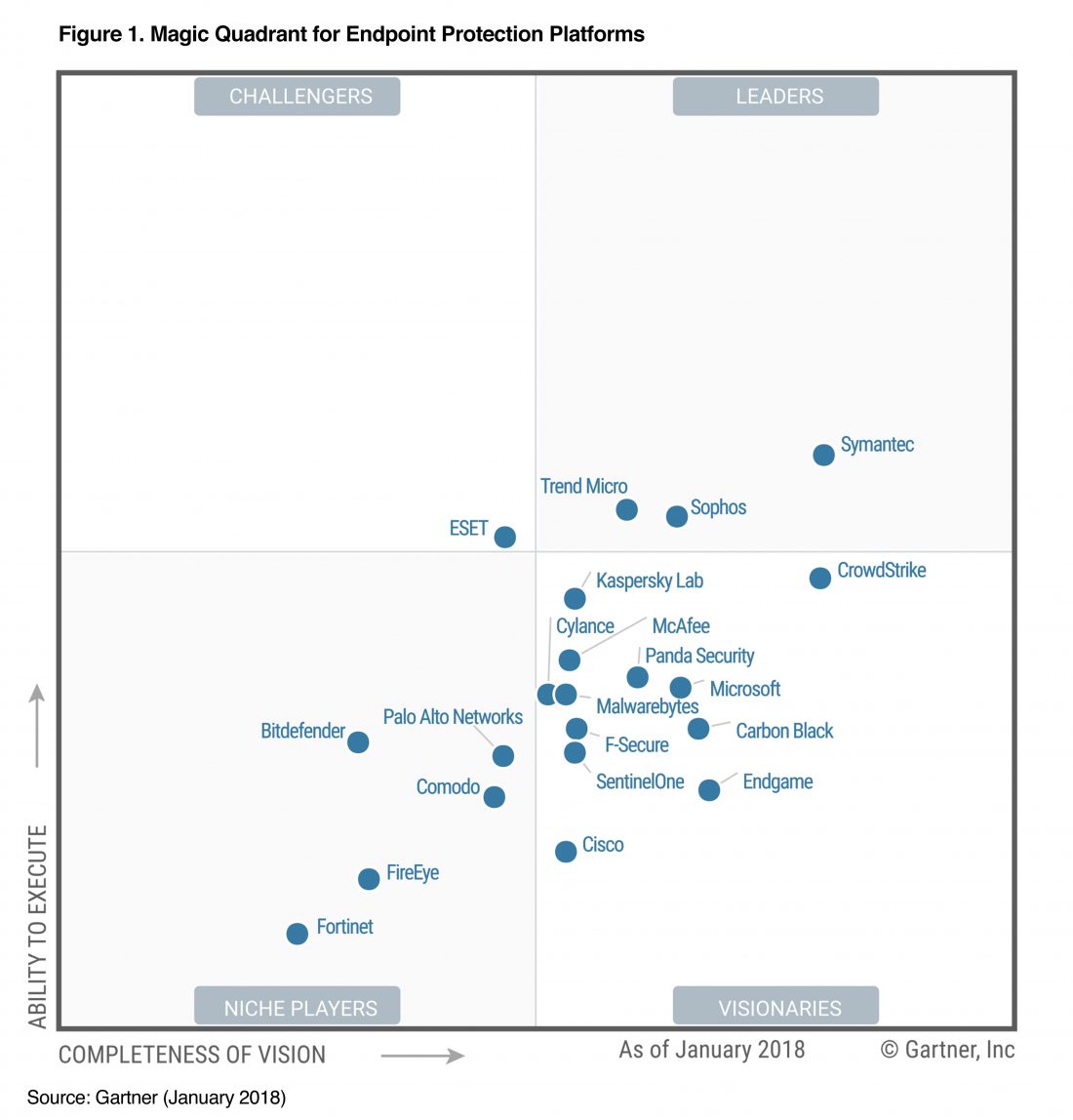

Una vez entendido el escenario como punto de partida (ver si tiene sentido confiar seguridad de red y endpoint a un mismo fabricante) considero interesante analizar qué fabricantes son los líderes del mercado en cada una de dichas categorías. Para ello podemos usar como base del análisis los cuadrantes de Gartner para las tecnologías definidas con anterioridad, seguridad de red (UTM/NGFW) y Endpoint:

Estos análisis dejan fuera o muy mal posicionadas opciones que pueden ser interesantes como las que ofrece Fortinet con su Forticlient o Checkpoint con sus soluciones de Endpoint Security. Esto nos da una idea de la penetración que de momento esas soluciones han tenido en el mercado a pesar de ser soluciones muy interesantes en cuanto a funcionalidades y capacidades y en las que ambos fabricantes están poniendo mucho foco de desarrollo en los últimos tiempos.

Más allá de los ausentes, al revisar las conclusiones de los cuadrantes de Gartner hay un dato que llama poderosamente la atención. Sólo Cisco, Sophos y Palo Alto aparecen en los cuadrantes de soluciones de seguridad de red y endpoint, lo que ya nos puede dar una idea de lo complicado que puede ser llevar a cabo un proyecto a través de un único vendor.

Apuesta por la especialización

Este resultado para mí es debido a un factor fundamental. En materia de ciberseguridad el mercado apuesta principalmente por la especialización. Es decir, interpreta (bajo mi punto de vista de manera acertada) que un fabricante de soluciones de endpoint puede ofrecer una serie de funcionalidades y valor añadido que un fabricante de seguridad de red que ha sacado una solución de endpoint no puede ofrecer.

Debemos tener en cuenta que al final una de las claves del éxito de las soluciones de endpoint es su capacidad de disponer de millones de sensores que ofrecen muestras para analizar y alimentar las bases de firmas de los fabricantes. Ese camino ya recorrido por muchos fabricantes es difícil de acortar por otros que no hayan dedicado sus esfuerzos a ello durante los últimos años.

Se atisba tormenta (de adquisiciones)

Antes esta situación mi conclusión es clara. ¿Cómo acortar ese camino? Pues adquiriendo ese know-how a través de adquisiciones. Me sorprende el poco movimiento que durante los últimos años ha habido en la industria de la ciberseguridad en este aspecto. Más allá de las adquisiciones de Sophos (Astaro, Cyberoam o Invincea) y los bandazos que ha dado Stonesoft con su compra por parte de McAfee y posterior venta a Forcepoint, son pocos los movimientos acontecidos en una industria que cada vez se convierte en una parte más importante para el sector TIC.

Hay muchos fabricantes como CrowdStrike, Cylance o SentinelOne con soluciones sumamente innovadoras y con un tamaño de compañía que hace pensar en una posible compra por un gigante como Checkpoint, Fortinet o Paloalto, pero por uno u otro motivo ese movimiento no se produce ni parece que vaya a producirse en el corto plazo. Veremos si en los próximos meses hay movimiento al respecto.

"Ventajas" del enfoque de fabricante único

Más allá de las features y capacidades de cada solución individual (ya sea de red o de endpoint), un enfoque de fabricante único aporta varias ventajas. De entre todas ellas hay dos que son sin lugar a dudas el factor diferencial a la hora de tomar la decisión, la gestión centralizada y la interacción entre diferentes elementos de seguridad, lo que en su día Sophos bautizó (con mucho acierto) como Synchronized Security.

En cuanto a la gestión centralizada poco o nada puede aportar un entorno multifabricante para competir contra esta ventaja. La importancia o no de este factor va a depender en gran medida de lo optimizada que tenga el cliente la gestión de sus sistemas de seguridad. No es lo mismo contar ya con 5 ó 6 plataformas que contar con un par de ellas, en el primer caso es obvio que poner el foco en optimizar ese aspecto podría ser un factor más que justificativo para apostar por este enfoque.

Respecto a la integración entre elementos en los últimos tiempos se están produciendo muchos avances al respecto de la interacción entre soluciones incluso de diferentes fabricantes. Por un lado parece que hablar de APIs ha dejado de ser un tabú y los principales fabricantes ya incluyen en sus últimas releases mecanismos para automatizar respuestas en base a interacciones con sistemas externos. Sin duda un paso adelante en un cambio de mentalidad en este aspecto.

Por otro lado, más allá de ese nivel de automatización mínimo que empieza a formar parte de las funcionalidades de cualquier NGFW, gracias al empleo de herramientas SIEM y SOAR es posible automatizar casi cualquier proceso de respuesta que tengamos en mente por complicado que sea el workflow que lo defina. Estas soluciones como es obvio no serán tan inmediatas en su ajuste y puesta en marcha como las soluciones unificadas pero ofrecen una capacidad de automatización y respuesta como mínimo igual que cualquier solución de mercado que ofrezca esta funcionalidad. En unas semanas dedicaremos un artículo a este tipo de soluciones. ¿Quieres que te avise cuando se publique?

En conclusión, la apuesta por un enfoque u otro va a depender en gran medida de los aspectos que más valore cada uno a la hora de tomar una decisión. Bajo mi punto de vista la clave reside en evaluar las soluciones de forma individual para comprobar que cumplan con las necesidades que tenemos en términos de funcionalidades y rendimiento. Si tenemos la suerte que dos soluciones del mismo fabricante lo hacen es cuando podemos plantearnos que ese enfoque de fabricante único puede aportar un valor añadido a nuestros proyectos.